Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | ||||

| 4 | 5 | 6 | 7 | 8 | 9 | 10 |

| 11 | 12 | 13 | 14 | 15 | 16 | 17 |

| 18 | 19 | 20 | 21 | 22 | 23 | 24 |

| 25 | 26 | 27 | 28 | 29 | 30 | 31 |

Tags

- 포렌식

- 모의해킹

- 정보보안기사 실기

- AWS 쿠버네티스

- 보안

- TSK

- 보안기사

- 정보보안

- AWS Opensearch

- CFReDS

- iam

- The Sleuth Kit

- 실습

- AWS EKS Udemy

- k8s

- hacking case

- ISMS

- SMS-P 인증 기준 안내서 요약

- forensic

- 쿠버네티스

- AWS

- 정보보안기사

- artifacts

- kubernetes

- isms-p

- Autopsy

- ISMS-P 인증심사원

- 해킹

- AWS Elasticsearch

- AWS EKS

Archives

- Today

- Total

Always-Try(정보보안 및 일상)

포렌식/윈도우 - Windows 10 Artifacts - Amcache.hve 본문

본 게시글은 인프런 '맥으로 배우는 윈도우즈 포렌식'를 참고하여 작성했습니다. (www.inflearn.com/course/forensic-2/dashboard)

맥으로 배우는 윈도우즈 포렌식 - 인프런

유료 도구가 아닌 무료 포렌식 도구를 통해 더욱 깊이 있는 포렌식 분석 방법을 배웁니다. 초급 보안 Forensic Microsoft Windows 정보보안 온라인 강의 forensic

www.inflearn.com

#1. Amcache.hve

1-1. Amcache.hve 란?

최근 실행한 파일들에 대한 정보이다. 자세한 내용은 다음 링크 참고 (www.forensic-artifact.com/windows-forensics/amcache)

레지스트리와 같은 하이브 방식으로 되어 있다.

Amcache를 레지스트리 뷰어로 열어서 InventoryApplication으로 확인하면 아래와 같은 정보를 볼 수 있다.

InventoryDeviceContainer에서는 DLL의 용도(카테코리?정도)를 알 수 있다. 정확한 동작 방식은 모르지만 힌트를 얻을 수 있다는 말이다. (ex. 아래 사진에서는 network 관련 모듈)

InventoryDriverBinary에서는 드라이버의 이름을 포함한 드라이버 정보를 얻을 수 있다. 출처가 불명확하거나 의심 시점에 설치된 드라이브는 악성일 가능성이 있다.

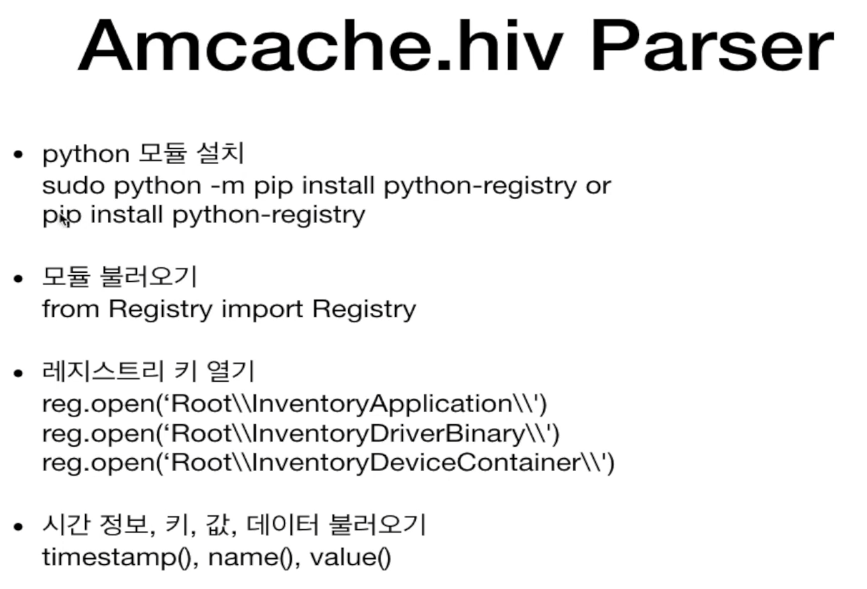

강의에서는 Amcache.hve를 파싱하기 위해 amcache.py를 사용한다.

끝.

'Forensic' 카테고리의 다른 글

| 포렌식 기초 - 삭제된 파일 복구 (0) | 2021.02.27 |

|---|---|

| 포렌식 기초 - FAT32 and NTFS - 실습편 (with 010 Editor) (0) | 2021.02.27 |

| 포렌식 기초 - FAT32 and NTFS - 이론편 (0) | 2021.02.27 |

| 포렌식 기초 - Disk Image, Imaging and mounting, hash (3) | 2021.02.27 |

| 포렌식/윈도우 - Windows 10 Artifacts - Registry (0) | 2021.02.16 |

Comments