Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | 31 |

Tags

- AWS 쿠버네티스

- iam

- AWS EKS

- artifacts

- 보안

- isms-p

- 정보보안기사 실기

- 쿠버네티스

- AWS Elasticsearch

- CFReDS

- 정보보안기사

- hacking case

- 실습

- ISMS-P 인증심사원

- k8s

- 해킹

- 모의해킹

- 포렌식

- The Sleuth Kit

- Autopsy

- AWS

- forensic

- kubernetes

- AWS Opensearch

- AWS EKS Udemy

- SMS-P 인증 기준 안내서 요약

- ISMS

- 보안기사

- TSK

- 정보보안

Archives

- Today

- Total

Always-Try(정보보안 및 일상)

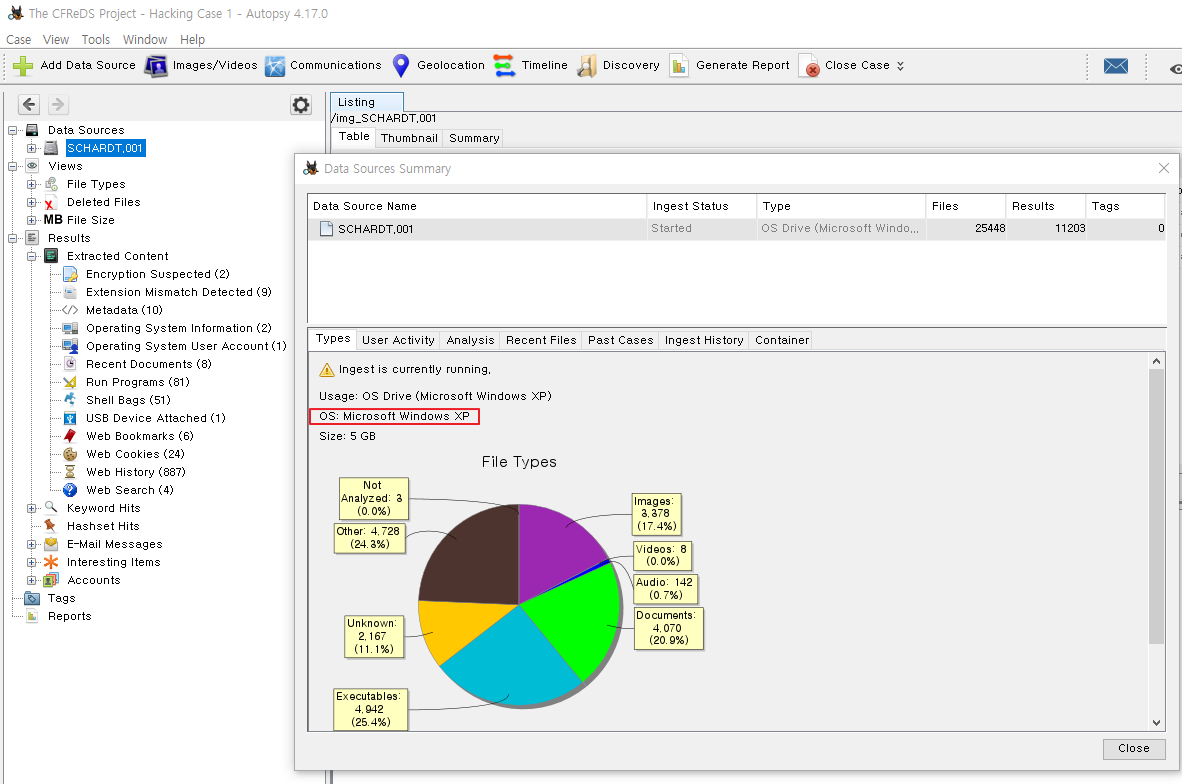

The CFReDS Project - Hacking Case 2번 (운영체제 확인) with autopsy 본문

DD image 및 EnCase image는 https://www.cfreds.nist.gov/Hacking_Case.html 참고

1. Hacking Case 시나리오

2. 문제

3. 풀이

간단하다. 1번 문제와 마찬가지로 아래 메뉴에서 확인할 수 있다.

- Data Sources -> View Summary Information

- 또한 기본 드라이브 폴더에 있는 boot.ini 파일에서도 확인 가능하다.

Windows XP

'Forensic' 카테고리의 다른 글

| The CFReDS Project - Hacking Case 3번 (윈도우 최초 설치 날짜) with autopsy (0) | 2021.03.04 |

|---|---|

| Autopsy for windows 팁 - 분석 Timezone 설정은 UTC로! (0) | 2021.03.04 |

| The CFReDS Project - Hacking Case 1번 (Data Source Verification) with autopsy (0) | 2021.03.04 |

| 포렌식/윈도우 - ELK Kibana를 이용한 포렌식 대시보드 만들기 (0) | 2021.03.01 |

| 포렌식/윈도우 - ELK 설치 및 Plaso(psort.py)를 이용한 ELK에 포렌식 데이터 저장 (+ELK 기초 명령어) (0) | 2021.03.01 |

Comments